LGPD: 5 soluções para segurança da informação e proteção de dados

A implementação de soluções para segurança da informação e proteção de dados é muito importante para estar adequado à LGPD. Por isso, vamos te apresentar, neste post, 5 importantes dicas. Vamos lá!

Conheça 5 soluções para segurança da informação e proteção de dados pessoais e empresariais

Segurança da informação e proteção de dados pessoais e empresariais são essenciais para a adequação das organizações à LGPD.

Desde agosto de 2021, a Autoridade Nacional de Proteção de Dados (ANPD) poderá fiscalizar e aplicar as sanções e multas previstas na Lei Geral de Proteção de Dados Pessoais (LGPD). Não por acaso, o seu Conselho Diretor aprovou, recentemente, o Regulamento do Processo de Fiscalização e do Processo Administrativo Sancionador.

Juntamente com a vigência da LGPD e a possibilidade de fiscalização das empresas, por parte da ANPD, os ataques cibernéticos se tornaram mais sofisticados, constantes e ousados, deixando o mundo empresarial seriamente preocupado com a segurança da informação e a proteção de dados, sejam eles pessoais ou empresariais.

Por isso, é essencial que as empresas passem a se utilizar de algumas soluções, não apenas para estarem adequadas à LGPD, como, também, para melhorar a segurança da informação e a proteção de dados da organização como um todo

1º Solução: Realize o mapeamento dos fluxos de dados pessoais e descubra vulnerabilidades de segurança da informação

As empresas precisam mapear seus fluxos de dados pessoais, com o objetivo não apenas de conhecer o “caminho” que as informações percorrem dentro dos processos de negócio, como, também, a fim de procurar adotar medidas de segurança, técnicas e administrativas, aptas a proteger os dados de acessos não autorizados e de situações acidentais ou ilícitas de destruição, perda, alteração, comunicação.

Para tanto, antes mesmo de dar início a qualquer tratamento de dados pessoais, é necessário responder com clareza a alguns questionamentos, tais como: “De que forma os dados estão sendo tratados?”, “Qual é a finalidade e o propósito do tratamento?”, “Como os dados são coletados?” e “Por quanto tempo mantemos os dados armazenados?”

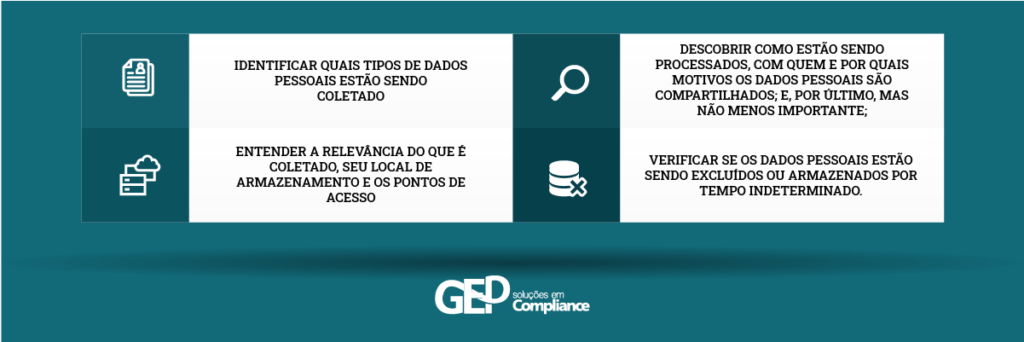

Por isso, é de suma importância:

O mapeamento dos fluxos de dados pessoais, portanto, é uma solução extremamente útil, auxiliando as empresas a identificarem, analisarem, e a buscarem agir preventivamente em relação à segurança da informação e à proteção de dados.

2ª Solução: Escolha adequadamente o seu Data Protection Officer (DPO) para melhorar a sua proteção de dados

Como já tivemos a oportunidade de abordar em outro blog, a função de Data Protection Officer (DPO) não foi criada pela Lei Geral de Proteção de Dados Pessoais (LGPD), nem, tampouco, pelo Regulamento Geral sobre Proteção de Dados da União Europeia (GDPR). Ela, na realidade, já se encontrava prevista na Diretiva 95/46/CE, ainda que de forma tímida e ainda muito simplificada.

A LGPD, por sua vez, definiu que o DPO ou o Encarregado pela Proteção de Dados Pessoais deveria ser uma pessoa, natural ou jurídica, indicada pelo controlador, para atuar, principalmente, como um canal de comunicação entre o agente de tratamento, os titulares dos dados e a Autoridade Nacional de Proteção de Dados (ANPD).

O mais importante, contudo, não é simplesmente designar um DPO ou o Encarregado pela Proteção de Dados Pessoais, mas escolhê-lo adequadamente, com base em suas competências, habilidades e atitudes.

É que esta função exige não apenas conhecimentos técnicos de proteção de dados e segurança da informação, como, também, um perfil de liderança, justamente, por caber a esse profissional a atuação em conjunto com as mais diversas áreas de atuação da organização. Por essa razão, tome muito cuidado ao escolher o seu DPO.

A escolha adequada do seu DPO, assim, é, sem sombra de dúvidas, uma das mais importantes soluções para a segurança da informação, a proteção de dados empresariais e dos dados pessoais, bem como para a efetividade de um programa de governança em privacidade.

3ª Solução: Realize a gestão do consentimento dos titulares de dados pessoais e aumente a segurança da informação

Uma outra solução para a segurança da informação e a proteção de dados pessoais e empresariais passa pela gestão do consentimento dos titulares de dados pessoais.

E, aqui, cabe um alerta: apesar de o consentimento ser de fácil obtenção ele é considerado uma das bases legais de mais difícil gestão.

É que de acordo com a LGPD, o consentimento é a “manifestação livre, informada e inequívoca pela qual o titular concorda com o tratamento de seus dados pessoais para uma finalidade determinada”. Em outras palavras, para que ele seja válido, torna-se necessário que o consentimento preencha todos os requisitos previstos na LGPD, não bastando, portanto, simplesmente, solicitá-lo sem os devidos cuidados adicionais.

Nesse contexto, recomenda-se que as organizações estabeleçam procedimentos específicos de gestão do consentimento dos titulares de dados pessoais, especialmente, em áreas como a de marketing, em razão do elevado número de dados coletados por meio de cookies ou de landing pages.

Assim, em que pese existir boas soluções de software no mercado para a gestão do consentimento dos titulares de dados pessoais, que possibilitam, inclusive, a criação automática de avisos legais e a disponibilização de formulários para a operacionalização do consentimento por parte dos usuários, entendemos que o mais importante, em termos de segurança da informação e proteção de dados pessoais e empresariais, é o estabelecimento de processos, a capacitação dos colaboradores e a correta definição da base legal.

4º solução: Adote medidas técnicas para o aprimoramento da segurança da informação e da proteção de dados

Adotar medidas técnicas para o aprimoramento da segurança da informação é uma das principais soluções para a proteção de dados pessoais e empresariais.

A gestão adequada da segurança da informação, aliás, é essencial para tornar os processos de coleta, compartilhamento, armazenamento e exclusão de dados mais bem protegidos, permitindo-se, assim, maior visibilidade e controle sobre ameaças em potencial ou vulnerabilidades relacionadas à segurança da informação. Nesse cenário, cabe destacar os controles trazidos pela norma ISO 27001, em especial, os relacionados à gestão de usuários e ao acesso da informação, justamente, por serem muito eficazes no rastreamento de logs.

Dentro desse contexto, procure sempre, ao menos:

- Manter seus softwares e sistemas atualizados;

- Garantir a proteção dos endpoints;

- Atualizar seu firewall e suas redes de acesso;

- Realizar constantemente o backup de dados;

- Ter um sistema de gerenciamento de acesso e contas pessoais dos colaboradores;

- Utilizar senhas fortes.

Com essas dicas, não há dúvidas de que a sua organização aumentará a segurança da informação e a proteção de dados.

5ª solução: Formule uma estratégia de Disaster Recovery e um Plano de Resposta a Incidentes de Segurança da Informação

Cada vez mais, as empresas precisam estar preparadas para lidar com ataques cibernéticos, em razão do seu aumento exponencial nos últimos anos. Nesse contexto, é de suma importância ter uma estratégia bem definida de Disaster Recovery e um bom Plano de Resposta a Incidentes de Segurança da Informação.

A expressão Disaster Recovery refere-se a um conjunto de medidas a serem planejadas e implementadas durante a ocorrência do evento, com o objetivo de assegurar a continuidade dos processos operacionais da organização, especialmente, no que diz respeito à manutenção e/ou recuperação dos sistemas atingidos. Por meio do Disaster Recovery, portanto, busca-se definir as ações a serem tomadas no caso, por exemplo, de ataques cibernéticos, sendo considerando, portanto, essencial para fins de mitigação de riscos estratégicos.

O Plano de Resposta a Incidentes de Segurança da Informação, por sua vez, é um complemento ao Disaster Recovery, dizendo respeito não apenas ao processo a ser seguido pela empresa em caso de qualquer tipo de incidente à segurança da informação, como, também, ao modo de se comunicar com as suas partes interessadas no curso do evento, avaliando-se, internamente, a natureza, a categoria e a quantidade de titulares de dados afetados e as consequências concretas e prováveis.

Segundo a ANPD, em caso de um incidente de segurança com dados pessoais ao organização deve:

- Comunicar ao encarregado (Art. 5º, VIII da LGPD);

- Comunicar ao controlador, se você for o operador, nos termos da LGPD;

- Comunicar à ANPD e ao titular de dados, em caso de risco ou dano relevante aos titulares (Art. 48 da LGPD); e

- Elaborar documentação com a avaliação interna do incidente, medidas tomadas e análise de risco, para fins de cumprimento do princípio de responsabilização e prestação de contas (Art. 6º, X da LGPD).

Como se vê, o Disaster Recovery e o Plano de Resposta a Incidentes de Segurança da Informação são soluções extremamente importantes para a proteção de dados.

Conclusão

Neste post, buscamos mostrar algumas soluções para segurança da informação e proteção de dados. Por certo, nenhuma delas, por si só, será plenamente eficaz para se implementar um programa de governança em privacidade de dados, mas, certamente, em conjunto, viabilizarão o aprimoramento da segurança de dados e da proteção da informação da sua organização.

Assim como no mundo do jogo online, onde os casinos com rodadas gratis oferecem vários incentivos para atrair e reter jogadores, a implementação de múltiplas soluções de segurança da informação e proteção de dados é crucial para salvaguardar a privacidade das informações confidenciais de sua organização.

Deixe seu comentário

Atenção: Os comentários abaixo são de inteira responsabilidade de seus respectivos autores e não representam, necessariamente, a opinião da GEP